Con el paso de los años, el uso de la Red Privada Virtual se ha ido extendiendo a lo largo del mundo. Hasta hace solamente unos años, el uso de las redes privadas virtuales solamente eran competencia de las grandes empresas, para resguardar sus más preciados archivos y acceder a ellos de forma segura. A día de hoy, prácticamente cualquiera puede crear su red privada virtual sin moverse del sillón.

Índice de contenidos

En este artículo trataremos de ver de forma lo más exacta y detallada posible qué es una Red privada Virtual o VPN y que ventajas podemos obtener de su creación. Internet es un mundo complicado e inseguro, y merece la pena tener ciertas nociones sobre temas como éste. Así que vamos la lío.

Qué es una Red Privada Virtual (VPN)

VPN proviene de su denominación en inglés, Virtual Private Network, que es como se conoce de forma común a las Redes Privadas Virtuales. Nosotros somos españoles, así que le diremos RPV.

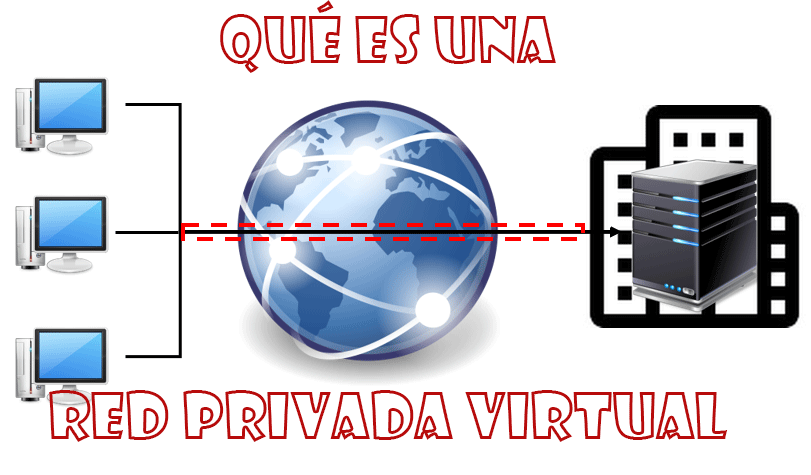

Una RPV es una metodología o estructura de red de ordenadores con la que podemos extender de forma segura una red de área local o LAN hasta la propia red pública, también conocida como Internet. Y dirás ¿Cómo es posible extender una red interna hacia Internet?

Pues esto es lo que hacer la RPV, permite que un ordenador que esté físicamente fuera de una red privada, como puede ser la de nuestro domicilio, pueda enviar y recibir datos a través de redes públicas como si se tratase de una red privada. A efectos prácticos, esta red privada virtual tendrá las mismas funcionalidades que una red privada física.

Para poder extender una red LAN hacia Internet, necesitaremos establecer conexiones punto a punto con conexiones dedicadas y utilizando un fuerte cifrado de archivos. A estas conexiones se le llaman túneles y al método de transmisión y conexión Tunneling, por el hecho de enviar datos cifrados que nadie más, excepto el nodo situado en la red privada virtual, puede leer y descifrar.

¿Qué podríamos hacer con una Red Privada Virtual?

Las RPV tienen muchas aplicaciones útiles en un mundo dominado por Internet. La necesidad de establecer conexiones seguras para preservar la seguridad de los datos, se hace cada vez más evidente. Prácticamente cualquiera de nosotros puede conseguir los medios para poner en problemas a empresas que tengan una seguridad deficiente en su sede. Algunos ejemplos en los que podíamos utilizar una RPV serían los siguientes:

- Conectar dos sedes de una empresa que están físicamente separadas, para poder comunicarse entre ellas a través de Internet sin que nadie pueda interceptar las comunicaciones.

- Conectarnos a un servidor web de forma remota para gestionarlo de forma segura y acceder a su contenido en calidad de administradores.

- Extender nuestra red doméstica para que podamos conectarnos a nuestro ordenador de sobremesa mediante un portátil estemos donde estemos y de forma segura.

Vemos que son acciones bastante similares en las que siempre utilizamos la palabra “remoto” o “Internet”, ya que la idea es poder acceder a esta red privada desde cualquier lugar del mundo.

Requisitos técnicos que necesita una Red Privada Virtual para funcionar

A día de hoy, es bastante fácil crear una RPV, el mismo sistema operativo Windows 10 tiene una función que va a permitir crearla, así como muchos routers de gama alta del mercado, como los NETGEAR o los ASUS. Pero debemos saber qué hay detrás de una conexión RPV para entender mejor por qué es tan segura.

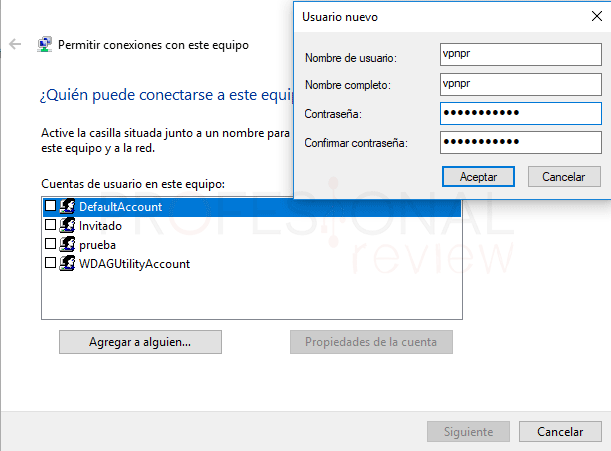

- Debe existir un sistema de identificación de usuario: para acceder a una RPV, primero tenemos que tener unas credenciales de acceso mediante usuario y contraseña.

- Los archivos deben ir cifrados: los datos que se van a transmitir, van a hacerlo a través de Internet, por lo que necesariamente deben ir cifrados para que no puedan ser leídos e interceptados.

- Algoritmos de seguridad y actualización de claves: serán necesarios potentes algoritmos de cifrado, como SEAL, DES, 3DES o AES y además tener un sistema de actualización de claves de cifrado para evitar el filtrado de información.

- Integridad de datos: a pesar de llevar un cifrado, los datos no deben ser alterados desde el origen al destino. Las funciones Secure Hash Algoritm y Message Digest (MD5) se aseguran de que el contenido del mensaje enviado sea exactamente el mismo que el recibido, así detectaremos interferencias y posible acceso a ellos durante la trasmisión.

- El mensaje siempre irá firmado digitalmente para saber la procedencia y autoría del mismo.

- Protocolo de conexión: para efectuar una conexión de forma segura, necesitaremos un protocolo de comunicación. En este caso el más extendido es el IPSEC, aunque hay otros como el PPTP, SSH, SSL/TLS, L2F y L2TP.

- Dispositivos hardware o software: Por supuesto vamos a necesitar una serie de elementos físicos con los que sea posible crear la red RPV y establecer la conexión. Podemos distinguir entre dispositivos físicos, que básicamente se trata de routers o similares que proporcionan la posibilidad de crear una red VPN dedicada y generada por ellos mismos. Y por otro lado están las aplicaciones que implementan los propios sistemas como Windows, Linux y Unix, con Open SSH, OpenVPN, etc. Estas soluciones son más frágiles e implica exponer la seguridad de nuestro propio ordenador, que será en esencia el que controle la RPV.

Tipos de Redes Privadas Virtuales

Existen distintas arquitecturas para la creación de RPV, en función de sus características, serán útiles para determinados usuarios y aplicaciones. Veámoslas:

RPV de acceso remoto

Se es método más utilizado en la actualidad, debido a la facilidad de uso y versatilidad de la conexión. Mediante una RPV de acceso remoto, podremos conectarnos con un usuario y contraseña a esta red estemos en el lugar que estemos, tan solo será necesario tener una conexión a Internet. El funcionamiento es exactamente el mismo que cuando estamos dentro de una red privada de una empresa y queremos conectarnos desde un ordenador con nuestro usuario, solo que en este caso el vínculo pasará a través de Internet.

Tunneling

El sistema consiste en encapsular un protocolo de red dentro de otro portador. Este creará un túnel en la red por donde circulará la información, sin que los nodos intermedios por donde pasa la PDU dentro de otra PDU, puedan ser capaces de leer el contenido del mensaje.

El túnel quedará definido con los puntos de cada extremo y el protocolo que hayamos utilizado para enviar el mensaje. Este protocolo puede ser por ejemplo SSH, para poder conectarnos a un servidor remoto de forma segura.

RPV punto a punto

Es similar al tunneling, aunque en este caso necesitamos un servidor VPN que esté conectado directamente a Internet y que se encargará de aceptar las conexiones remotas entrantes. Estos servidores se conectarán a Internet utilizando los servicios de un proveedor y servirá para conectar por ejemplo dos oficinas que están ubicadas en diferentes puntos geográficos. Como decimos, es similar al Tunneling y además se utiliza éste último más.

VPN over LAN

Éste método es uno de los más seguros que hay para el caso de las redes empresariales, aunque no se utiliza Internet como medio de acceso a los servicios RPV. Digamos que utiliza la misma forma de conexión que el acceso remoto, pero mediante una red LAN de la propia empresa. De esta forma es posible aislar zonas dentro de una red interna y nos permite mejorar la seguridad por ejemplo en la conectividad inalámbrica mediante Wi-Fi.

Un ejemplo podría ser el acceso desde una red interna a un servidor web ubicado dentro de ésta y a su vez en una VPN. Solamente se permitiría el acceso al área de personal que se encarga de la administración informática.

Cómo crear una Red Privada Virtual

Ya sabemos detalladamente que es una RPV, ahora convendría saber cómo podremos crear una nosotros mismos. Y lo cierto que es no será demasiado difícil si tenemos un sistema operativo actual, acceso a nuestro router para abrir puertos, o en su caso un router que sea capaz de crear este tipo de redes.

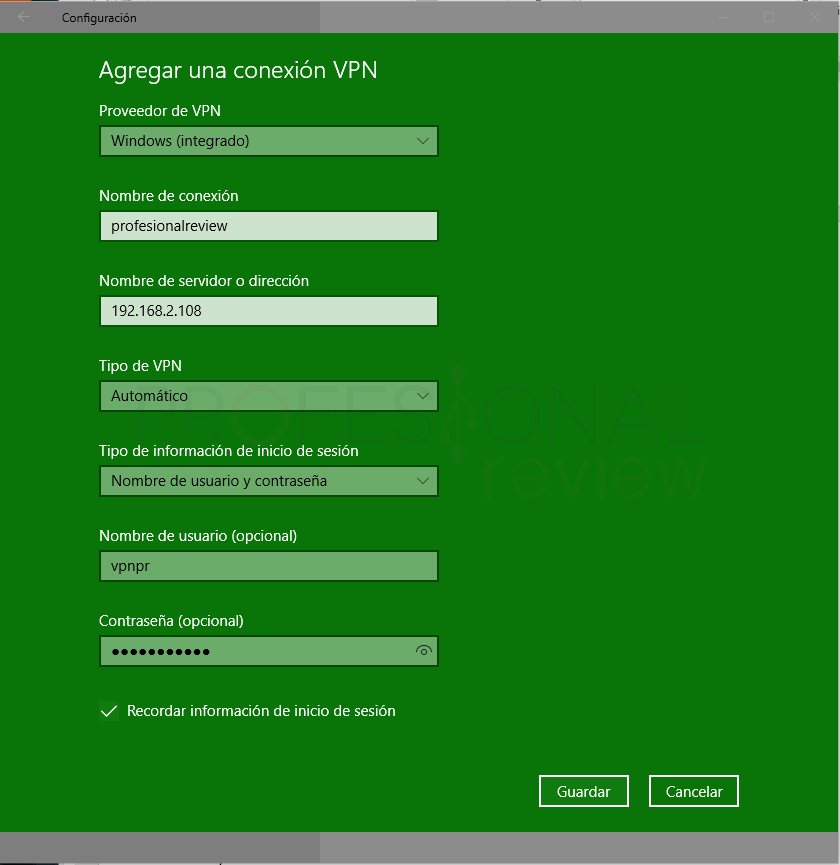

Crear una RPV con Windows 10 o conectarnos a una

Comenzaremos explicando a forma de crear una Red Privada Virtual utilizando solamente nuestro sistema operativo Windows 10. Para que este artículo que quede demasiado largo, vamos a enlazar directamente con un artículo en el que ya explicamos de forma detallada cómo hacer esto.

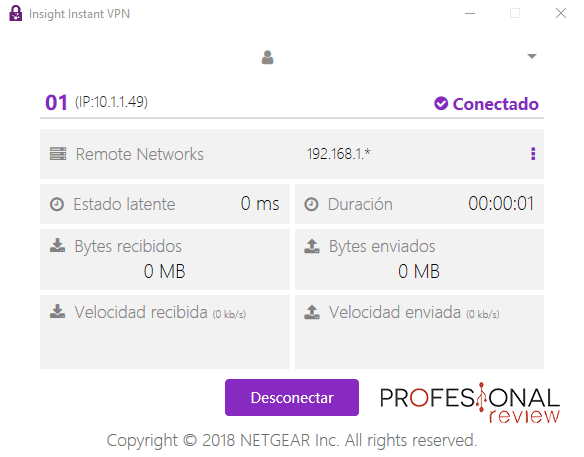

Crear una RPV con un router NETGEAR y la plataforma Cloud Insight

De igual forma, tenemos un completo artículo sobre el router NETGEAR BR500 en el que explicamos de forma detallada como crear una red VPN a través de la plataforma Cloud Insight de la marca. El procedimiento de creación será prácticamente igual si tenemos otro router de la marca que implemente esta tecnología.

Tan pronto como tengamos acceso a otro router con capacidad para la creación de redes VPN, realizaremos un tutorial explicando el proceso. Por ahora éste es el único equipo con el que la hemos realizado, y el proceso es bastante sencillo, con la peculiaridad de que utiliza una plataforma basada en la nube de NETGEAR.

Esto es todo acerca de las redes privadas virtuales, así que esperamos que haya sido de utilidad para tener una mejor idea de esta tecnología de conexión segura.

También te recomendamos estos artículos:

¿Tienes pensado crearte una Red Privada Virtual? Escríbenos en los comentarios para hacer alguna sugerencia o alguna duda.