En este blog, compartiremos los beneficios de integrar Microsoft VBS con Hyper-V Virtual Computer Interface (HVCI) en Windows. También repasaremos los escenarios de casos de uso para la integración de VBS y HVCI incluyen la autenticación de usuario segura habilitada para la virtualización, lo que permite el acceso seguro a máquinas virtuales sensibles y un control más granular sobre los recursos virtuales basados en la identidad del usuario. Estos son sólo algunos ejemplos de cómo estas dos tecnologías pueden combinarse para facilitar la vida de los administradores y reducir las superficies de ataque.

Índice de contenidos

Introducción a la seguridad de máquinas virtuales o VMs

En la actualidad, las máquinas virtuales se emplean en muchos casos como sustituto de los sistemas operativos hosts. No hay más que ver la nube, con los VPS que se ofrece en muchos servicios. Por este motivo, las máquinas virtuales (MV) o virtual machines (VM) se han convertido en objetivo de ciberataques, ya que pueden manejar datos tan relevantes como las máquinas hosts.

Para asegurar las VMs, te doy algunos consejos básicos:

Utiliza contraseñas únicas y seguras para cada máquina virtual

Ahora más que nunca, es necesario utilizar contraseñas fuertes para cada máquina virtual en su red. Lo ideal es que cada máquina virtual tenga una contraseña diferente, pero si tiene muchas máquinas eso puede ser más difícil. Las contraseñas seguras son la base de un entorno informático seguro. Controlan el acceso a la máquina virtual y a cualquier información sensible almacenada en ella.

Las herramientas de gestión de contraseñas pueden ayudarle a asegurarse de que tiene contraseñas seguras para todas las cuentas sensibles. También pueden ayudarle a organizarlas y almacenarlas de forma que sean fáciles de localizar cuando sea necesario. Si utiliza un servicio VPN de nivel empresarial, es muy probable que tenga funciones de seguridad de contraseñas integradas. Si no es así, busque herramientas de terceros que le ayuden a gestionar sus contraseñas.

Bloquea los puertos de red

Es probable que las máquinas virtuales alojen datos sensibles en la red, por lo que debe asegurarse de que sólo los usuarios autorizados puedan acceder a estos datos. Una de las formas más sencillas de hacerlo es utilizar el bloqueo de puertos virtuales para restringir el acceso a los puertos que alojan datos sensibles. Esta puede ser una forma eficaz de evitar que el software malicioso acceda a los datos dentro de la máquina virtual. La mayoría de las herramientas modernas de monitorización de puertos de red pueden hacer esto por ti, lo cual es muy recomendable para prevenir ataques a máquinas virtuales.

Asegúrate de que todas sus máquinas virtuales tienen las configuraciones de puerto de red más actualizadas. Si tiene sistemas heredados que ya no están en uso, considere cerrar sus puertos de red. La configuración de seguridad de los puertos puede cambiarse para bloquear completamente el acceso o permitir el acceso desde ciertas direcciones IP. Esta puede ser una forma eficaz de impedir que los hackers accedan a datos sensibles, especialmente si no sabe qué puertos son el objetivo de los hackers.

Utiliza la envoltura de máquinas virtuales

La envoltura de máquinas virtuales es una técnica de seguridad que está diseñada para proteger las máquinas virtuales de ataques, como el software malicioso, el ransomware, las violaciones de datos y la manipulación. Cuando se envuelve una máquina virtual, el servidor anfitrión y la máquina virtual se ponen en una especie de cuarentena que impide que otros hosts de la red puedan acceder a ellos.

Esta es una gran manera de proteger las máquinas virtuales de los ciberataques, manteniéndolas aisladas del resto de la red. También permite apagar completamente una máquina virtual si está infectada y ponerla en cuarentena del resto de la red. Existen varios productos comerciales que protegen contra los ataques. Sin embargo, muchas organizaciones también utilizan software de envoltura de máquinas virtuales que han desarrollado internamente.

Mantén actualizado el software

Es posible que tengas que instalar multitud de software más antiguo en una máquina virtual, pero asegúrate de tener la última versión disponible. Esto es especialmente cierto si está ejecutando software heredado que ya no es soportado por el proveedor.

Los piratas informáticos siempre están buscando vulnerabilidades de seguridad que explotar, y muchos de ellos conocen los exploits más recientes. Esto hace que el software antiguo que no ha sido actualizado sea un objetivo muy atractivo. Asegúrate de mantener todo el software al día instalando los últimos parches y actualizaciones. Esta es una buena manera de reducir la posibilidad de que su software sea explotado. Si necesitas ejecutar un software obsoleto con fines de prueba, considera la posibilidad de aislarlo en una máquina virtual separada para evitar que se propague al resto de su red.

Cuidado con lo que almacenas en la MV

Muchas organizaciones se están dando cuenta de que utilizan las máquinas virtuales para algo más que para fines de prueba y desarrollo. También las utilizan para fines de producción. Aunque puede ser tentador almacenar todo dentro de una máquina virtual, esto no es una buena idea.

Es probable que tu organización sufra una infracción en algún momento, por lo que debes ser selectivo con lo que almacena en una máquina virtual. Ten cuidado con los datos sensibles alojados en una VM, ya que es posible que sean atacados. Es fácil adquirir el hábito de almacenar todo en una máquina virtual. Esto puede ser una gran manera de centralizar los datos sensibles en un solo lugar. Pero hay que tener cuidado de no abusar de este método.

Instala una herramienta de prevención de malware

Las herramientas de prevención de malware son una buena forma de bloquear muchos ataques antes de que lleguen a sus máquinas virtuales. Estas herramientas pueden ayudar a prevenir los ataques de software malicioso que intenta aprovecharse de los puertos desprotegidos o de las vulnerabilidades de las máquinas virtuales. También pueden evitar que el software de acceso remoto permita a usuarios no autorizados acceder a datos sensibles.

Busca una herramienta de prevención de malware que esté totalmente integrada en tu entorno de máquinas virtuales. Esto te facilita la seguridad de tu red y la protección de tus máquinas virtuales contra los ataques. No debes implementar estas medidas de seguridad después de que una máquina virtual haya sido atacada. Hacerlo es como cerrar la puerta del establo después de que el caballo se haya escapado. Es mucho mejor tomar precauciones antes de que se produzca un ataque.

No te olvides de hacer una copia de seguridad.

Por último, hay que hacer una copia de seguridad de las máquinas virtuales, un backup o una instantánea. De esta manera, si una máquina se ve comprometida, puedes restaurarla fácilmente a su estado anterior. También es una buena idea guardar copias antiguas de las máquinas virtuales en caso de que necesites consultar datos que se introdujeron en una versión anterior. También es posible que de vez en cuando quieras volver a una versión anterior de una máquina virtual si algo no funciona correctamente en la última versión.

Hay una variedad de formas diferentes de hacer copias de seguridad de las máquinas virtuales, incluso los propios hipervisores tienen funciones para ello. El método que elijas dependerá del tamaño de tu entorno, el tipo de datos que se almacenan y tu presupuesto. Hay varios servicios de copia de seguridad basados en la nube que son baratos y fáciles de usar, por lo que deberías considerar estos servicios. También hay métodos de copia de seguridad locales más tradicionales, aunque eso implique cumplir un protocolo para realizar una buena política de copia de seguridad.

¿Qué es VBS de Microsoft?

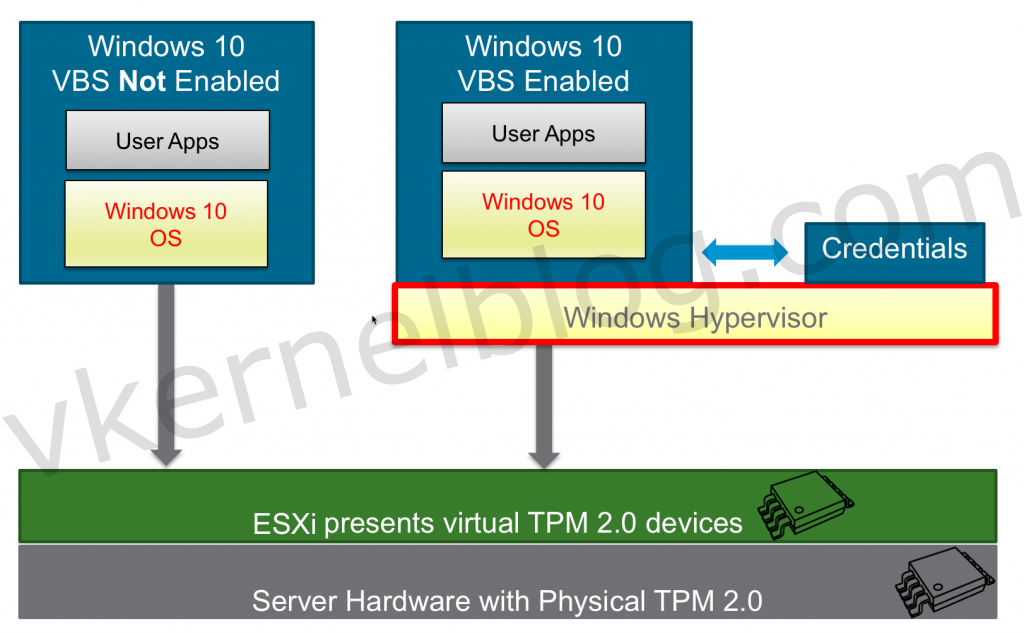

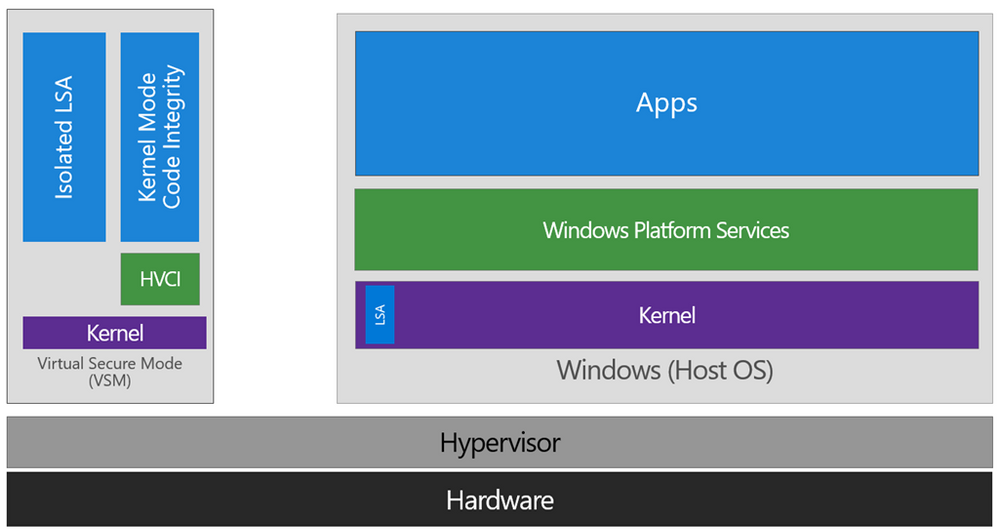

La VBS (Virtualization-Based Security) es una característica que permite a las organizaciones proteger los recursos críticos y los datos sensibles en las máquinas virtuales aprovechando la gestión de la identidad y el acceso de los usuarios bajo demanda.

En términos más sencillos, VBS le permite asegurar la información sensible en una VM autenticando a los usuarios en base a su identidad de Active Directory (AD). Esto significa que las credenciales de AD de un usuario se utilizan para iniciar sesión en la VM en lugar de una combinación de nombre de usuario y contraseña.

VBS aísla la VM del host físico y asegura que la VM no tiene acceso al hardware del host, a las interfaces de red, al propio host Hyper-V o a la red a la que está conectado el host. Esto significa que VBS puede aprovecharse para proteger la infraestructura crítica de actividades maliciosas dentro de las VM. VBS también permite a las organizaciones revocar el acceso a las VMs si un empleado deja la organización o es sospechoso de realizar actividades maliciosas.

¿Qué es HVCI?

Hyper-V Virtual Computer Interface (HVCI) se utiliza para el acceso remoto seguro a máquinas virtuales alojadas en nodos Hyper-V. HVCI es una interfaz de software que se instala en el host de Windows Server. Se puede utilizar junto con VBS para autenticar a los usuarios remotos y proporcionar un acceso seguro a la VM basado en sus identidades en AD.

HVCI no es una característica de Hyper-V; es una característica incorporada en Windows que permite que el sistema operativo del host se conecte a una VM utilizando un protocolo de red que no sea el switch virtual de Hyper-V. HVCI puede utilizarse para conectarse a las VMs de una de las dos maneras siguientes:

- Utilizando un adaptador de Servicio de Acceso Remoto (RAS) y una conexión VPN.

- Utilizando un adaptador de acceso directo y una conexión directa.

Ventajas de la integración de VBS y HVCI en Windows

Como hemos comentado anteriormente en este artículo, VBS y HVCI son dos características distintas. Sin embargo, cuando se utilizan juntas, proporcionan beneficios únicos de seguridad. Algunas de estas ventajas son:

- Autenticación segura de usuarios habilitada por la virtualización: este es el beneficio más importante de integrar VBS y HVCI en Windows. Esta característica permite a las organizaciones autenticar a sus usuarios basándose en sus credenciales AD y proporcionarles un acceso seguro a sus datos sensibles.

- Permitir el acceso seguro a las máquinas virtuales sensibles: VBS permite a las organizaciones asegurar las máquinas virtuales sensibles restringiendo su acceso sólo a los usuarios autenticados. Esto significa que sólo los usuarios de AD con los permisos necesarios pueden acceder a las máquinas virtuales sensibles.

- Control más granular sobre los recursos virtuales basado en la identidad del usuario: con VBS y HVCI en Windows, las organizaciones pueden conceder acceso a máquinas virtuales específicas en función de su identidad de usuario de AD. Por ejemplo, un equipo de ventas puede tener acceso a una máquina virtual específica que contenga datos relacionados con los acuerdos en los que están trabajando. Del mismo modo, un equipo de recursos humanos puede tener acceso a los datos relacionados con los recursos humanos en una máquina virtual diferente.

Ahora ya conoces algo más sobre la tecnología VBS y HVCI de Microsoft, y para qué puedes utilizarla…