Estamos cada vez más avanzados tecnológicamente, pero aún así parecemos estar en una mala época para la ciberseguridad. Hace unos días, la firma de seguridad informática Eclypsium publicó un informe muy relevante donde habla de Ataques de Escalado de Privilegios.

Controladores vulnerables a Ataques de Escalado de Privilegios

La empresa de ciberseguridad liberaba hace un par de días ‘Screwed Drivers’, un informe que se ha hecho eco en la comunidad.

En él, Eclypsium apuntaban algunas debilidades críticas en el diseño de controladores para dispositivos modernos.

Según dicen, la falla podía ser explotada hasta el punto de dar privilegios a atacantes desde Ring 3 hasta Ring 0, es decir, privilegios totales. Además de esto, se estiman que más de 40 fabricantes estarían bajo riesgo entre los que encontramos Intel, Nvidia, ASUS o AMD.

En su estudio, Eclypsium clasificaba tres clases diferentes de ataques de escalado de privilegios que se aprovechan de los controladores:

- RWEverything (Leer/Escribir Todo): Utilidad para acceder a todas las interfaces del hardware vía software. Parece inofensivo pero con un controlador en modo kernel RWDrv.sys firmado puede ofrecer privilegios Ring 0 a cualquier malware.

- LoJax (el primer malware para UEFI): LoJax es una herramienta que utiliza RWDrv.sys para conseguir acceso al controlador SPI Flash. Gracias a eso se puede cambiar a voluntad la configuración de la UEFI BIOS.

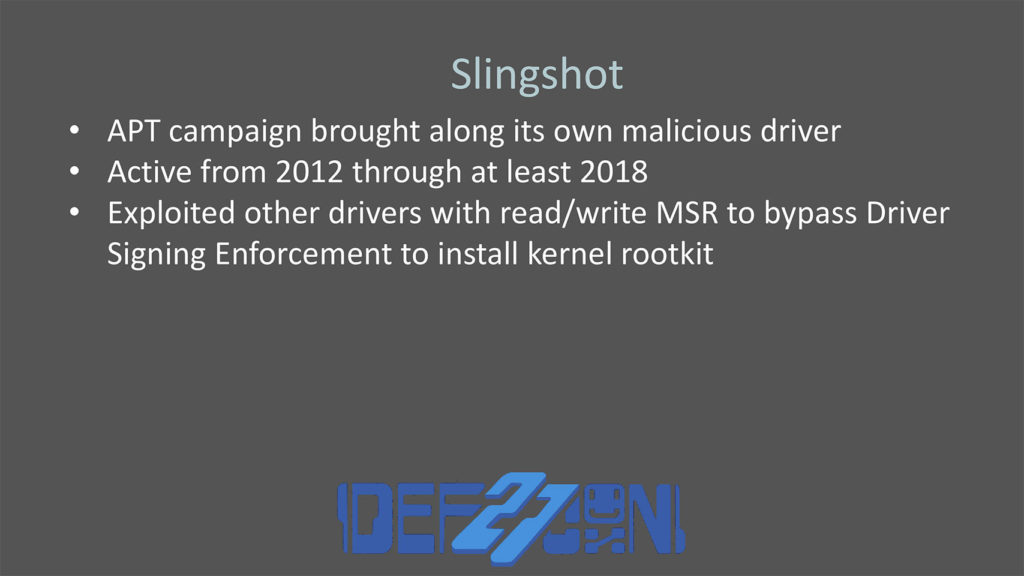

- SlingShot (Honda): El ataque Slingshot es una APT (Amenaza Avanzada Persistente) que usa sus propios drivers maliciosos para explotar otros. Usa la lectura/escritura MSR para saltarse la seguridad e instalar un rootkit en la máquina.

Sin embargo, el núcleo de los problemas es el protocolo que usa Windows para validar y utilizar drivers. Al parecer, aunque un controlador tenga un certificado incompleto, obsoleto o expirado es a menudo usado de todas formas. Como entenderás, esto es fatal si se explota y la misma firma de ciberseguridad lo ha explicado en su presentación de la DEF CON 27.

Te recomendamos la lectura de las mejores fuentes de alimentación

Actualmente, Eclypsium está trabajando con muchas de las empresas en riesgo para solventar estas fallas.

Y tú, ¿qué piensas sobre el estado del PC? ¿Crees que estamos mejor o peor que hace 15 años? Comparte tus ideas aquí abajo.