Positive Technologies ha descubierto una supuesta vulnerabilidad que permite explorar la tecnología secreta Management Engine (IME) de las CPUs de Intel, un controlador separado en el Intel Platform Platform Controller Hub (PCH), que tiene acceso a la comunicación entre el procesador y otro hardware.

CPUs de Intel tienen una vulnerabilidad en el IME

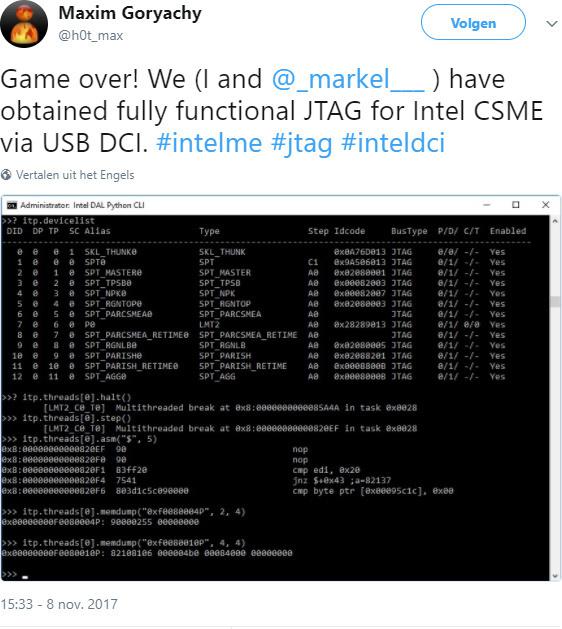

Esta supuesta vulnerabilidad de las CPUs de Intel en el IME permite a los atacantes ejecutar código sin firmar en cualquier placa base. Tendremos que esperar para tener más detalles pero Positive Technologies ha confirmado que el IME de los procesadores Skylake, Kaby Lake y Coffee Lake presenta puertos de depuración del Grupo de acción conjunta (JTAG) que se pueden alcanzar a través de USB, lo que otorga acceso de bajo nivel al código que se ejecuta en el chip y por tanto permite profundizar en el firmware que maneja el motor de administración.

IME se encuentra dentro del Hub de controlador de la plataforma y actúa como una computadora dentro de la propia computadora que ejecuta su propio sistema operativo y permite que los administradores del sistema controlen, configuren y limpien las máquinas de forma remota a través de una red.

Mejores procesadores del mercado (2017)

Esta poderosa tecnología está documentada y supuestamente bloqueada para evitar que los hackers puedan secuestrar y explotar el motor para espiar en silencio a los usuarios o robar datos corporativos. Tras lo afirmado por Positive Technologies, la seguridad no parece ser tanta como debería.

[irp]Para tranquilidad de los lectores se ha de decir que esta vulnerabilidad necesita de acceso físico a los puertos USB del ordenador para poder ser explotada, en cualquier caso esperemos que Intel trabaje para solucionarlo lo antes posible y así eliminar cualquier problema de seguridad para los usuarios de sus procesadores.